|

||||

|

|

|

![voltar [voltar]](/images/voltar-small.png)

FraudesNormalmente, não é uma tarefa simples atacar e fraudar dados em um servidor de uma instituição bancária ou comercial. Então, atacantes têm concentrado seus esforços na exploração de fragilidades dos usuários, para realizar fraudes comerciais e bancárias através da Internet. Para obter vantagens, os fraudadores têm utilizado amplamente e-mails com discursos que, na maioria dos casos, envolvem engenharia social e que tentam persuadir o usuário a fornecer seus dados pessoais e financeiros. Em muitos casos, o usuário é induzido a instalar algum código malicioso ou acessar uma página fraudulenta, para que dados pessoais e sensíveis, como senhas bancárias e números de cartões de crédito, possam ser furtados. Desta forma, é muito importante que usuários de Internet tenham certos cuidados com os e-mails que recebem e ao utilizarem serviços de comércio eletrônico ou Internet Banking. Sumário

Golpes (Scams)Um dos fatos marcantes na história do spam tem sido sua utilização para disseminação de golpes. Os antigos, já praticados por meio de cartas ou ligações telefônicas, migraram para a Internet, propagados via spam. Um exemplo é o Golpe da Nigéria, também conhecido como golpe do 419 ou do 171, os famosos "contos do vigário". Os golpes nigerianos são classificados como AFF (advance fee fraud), ou seja, fraude da antecipação de pagamentos. Utilizando engenharia social, são elaboradas mensagens longas, contando histórias mirabolantes e pedindo que o usuário envie determinada quantidade de dinheiro, prometendo altas recompensas no futuro, quando o objetivo colocado na história for concretizado. Esses objetivos são tão diversos quanto a quantidade de golpes nigerianos. Entre eles, o financiamento para a construção de aeroportos na Nigéria, o resgate da fortuna de um parente ex-ditador da Nigéria ou outro país africano, e o resgate de um astronauta perdido numa base espacial. Ao responder a este tipo de mensagem e efetivar o pagamento antecipado, você não só perderá o dinheiro investido, mas também nunca verá os milhares ou milhões de dólares prometidos como recompensa. Normalmente, estas mensagens apresentam quantias astronômicas e abusam da utilização de palavras capitalizadas (todas as letras maiúsculas) para chamar a atenção do usuário. Palavras como "URGENT" (urgente) e "CONFIDENTIAL" (confidencial) também são comumente usadas no assunto da mensagem para chamar a atenção do usuário. Você deve se perguntar por que foi escolhido para receber estes "milhares ou milhões" de dólares, entre os inúmeros usuários que utilizam a Internet. Phishing: situações em que pode ocorrer este tipo de fraudePhishing, também conhecido como phishing scam ou phishing/scam, foi um termo originalmente criado para descrever o tipo de fraude que se dá através do envio de mensagem não solicitada, que se passa por comunicação de uma instituição conhecida, como um banco, empresa ou site popular, e que procura induzir o acesso a páginas fraudulentas (falsificadas), projetadas para furtar dados pessoais e financeiros de usuários. A palavra phishing (de "fishing") vem de uma analogia criada pelos fraudadores, onde "iscas" (e-mails) são usadas para "pescar" senhas e dados financeiros de usuários da Internet. Atualmente, este termo vêm sendo utilizado também para se referir aos seguintes casos:

Novas formas de phishing podem surgir, portanto é muito importante que você se mantenha informado sobre os tipos de phishing que vêm sendo utilizados pelos fraudadores, através dos veículos de comunicação, como jornais, revistas e sites especializados. Também é muito importante que você, ao identificar um caso de fraude via Internet, notifique a instituição envolvida, para que ela possa tomar as providências cabíveis. Mensagens que contêm links para programas maliciososVocê recebe uma mensagem por e-mail ou via serviço de troca instantânea de mensagens, onde o texto procura atrair sua atenção, seja por curiosidade, por caridade, pela possibilidade de obter alguma vantagem (normalmente financeira), entre outras. O texto da mensagem também pode indicar que a não execução dos procedimentos descritos acarretarão conseqüências mais sérias, como, por exemplo, a inclusão do seu nome no SPC/SERASA, o cancelamento de um cadastro, da sua conta bancária ou do seu cartão de crédito, etc. A mensagem, então, procura induzí-lo a clicar em um link, para baixar e abrir/executar um arquivo. Alguns exemplos de temas e respectivas descrições dos textos encontrados em mensagens deste tipo são apresentados na tabela 1.

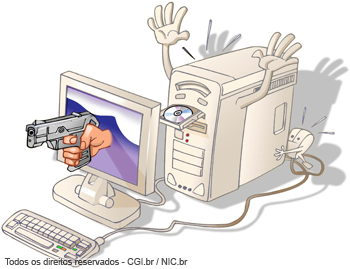

Cabe ressaltar que a lista de temas na Tabela 1 não é exaustiva, nem tampouco se aplica a todos os casos. Existem outros temas e novos temas podem surgir. Como o fraudador consegue acesso ao seu computadorAo clicar no link de uma mensagem ou de um site que faz parte de um esquema de fraude, será apresentada uma janela, solicitando que você salve o arquivo. Depois de salvo, se você abrí-lo ou executá-lo, será instalado um programa malicioso (malware) em seu computador, por exemplo, um cavalo de tróia ou outro tipo de spyware, projetado para furtar seus dados pessoais e financeiros, como senhas bancárias ou números de cartões de crédito. Caso o seu programa leitor de e-mails esteja configurado para exibir mensagens em HTML, a janela solicitando que você salve o arquivo poderá aparecer automaticamente, sem que você clique no link. Ainda existe a possibilidade do arquivo/programa malicioso ser baixado e executado no computador automaticamente, ou seja, sem a sua intervenção, caso seu programa leitor de e-mails ou ou seu navegador possua vulnerabilidades. Esse tipo de programa malicioso pode utilizar diversas formas para furtar dados de um usuário, dentre elas: capturar teclas digitadas no teclado; capturar a posição do cursor e a tela ou regiões da tela, no momento em que o mouse é clicado; sobrepor a janela do browser do usuário com uma janela falsa, onde os dados serão inseridos; ou espionar o teclado do usuário através da Webcam (caso o usuário a possua e ela esteja apontada para o teclado). Mais detalhes sobre algumas destas técnicas podem ser obtidos na Cartilha de Segurança para Internet – Capítulo 4: Códigos Maliciosos (Malware), seção 4.4. Spyware. Depois de capturados, seus dados pessoais e financeiros serão enviados para os fraudadores. A partir daí, os fraudadores poderão realizar diversas operações, incluindo a venda dos seus dados para terceiros, ou utilização dos seus dados financeiros para efetuar pagamentos, transferir valores para outras contas, etc. Como identificarSeguem algumas dicas para identificar este tipo de mensagem fraudulenta:

Recomendações

Mais informações sobre golpes e fraudes na Internet podem ser encontradas na Cartilha de Segurança para Internet – Capítulo 2: Golpes na Internet. |